Hackers usam Google AMP para invadir contas do Gmail

Um dos cuidados que você deve tomar para não ser vítima de phishing scam é prestar atenção nos links e no remetente dos emails recebidos. Ciente disso, um grupo de hackers simpatizante do governo russo deu um jeito de camuflar essas informações com links legítimos do Google. O resultado é um ataque que alvejou mais de 200 usuários do Gmail.

Os alvos não foram escolhidos aleatoriamente. Entre eles estão jornalistas críticos ao governo russo, pessoas ligadas ao exército ucraniano e executivos de companhias de energia de várias partes do mundo. É o que aponta um estudo feito pelo Citizen Lab, grupo de pesquisa em direitos digitais vinculado à Universidade de Toronto.

As investigações tiveram como base mensagens de phishing recebidas pelo jornalista norte-americano David Satter. Crítico fervoroso do governo russo, Satter escreveu o livro Madrugada Sombria, que relata o que ele chama de “desastrosa” entrada da Rússia no capitalismo. Como consequência disso, em 2014 o jornalista foi proibido de ingressar em território russo.

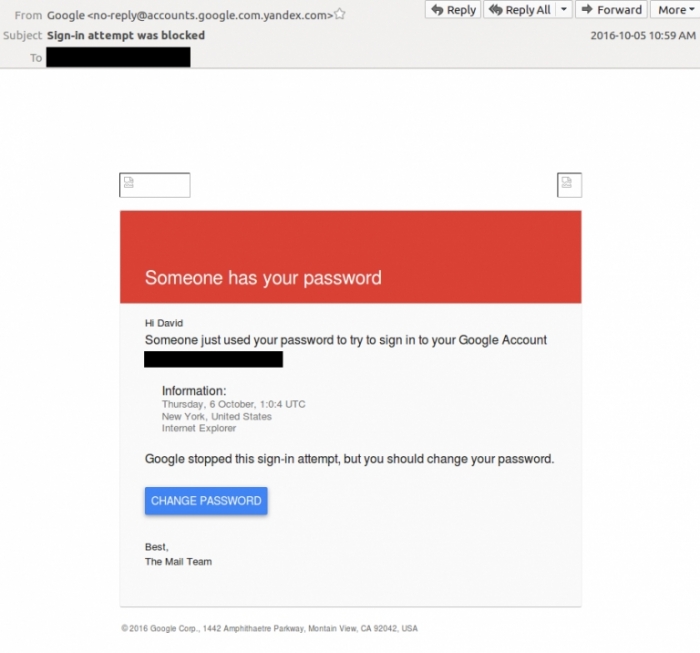

Em outubro de 2016, Satter recebeu dois emails se passando por um serviço de segurança do Google com alertas sobre tentativa de captura de senha. As mensagens tinham um botão Change Password e o orientavam a mudar a senha do Gmail o quanto antes.

Usuários mais experientes conseguem perceber na hora que a mensagem não é legítima por causa do remetente: no-reply@accounts.google.com.mail.com. O problema é que o nome Google ali é suficiente para muita gente morder a isca.

Porém, as pessoas prestam mais atenção nos links. Pois aqui está o ponto mais engenhoso: o link do botão Change Password leva a um endereço encurtado no Tinycc; sabendo que muita gente iria perceber o truque aí, os hackers trataram de disfarçar esse link com um endereço do Google AMP (Accelerated Mobile Pages).

O AMP é, para quem não sabe, uma plataforma que o Google criou para que páginas web compatíveis possam carregar mais rapidamente em dispositivos móveis. Além de seguirem um padrão de codificação que as deixam mais leves, essas páginas são armazenadas nos servidores do Google como uma espécie de cache, razão pela qual recebem links em domínios como google.com e google.com.br.

Percebeu o truque? O botão Change Password continha, portanto, um link legítimo do Google que redirecionava para o Tinycc que, por sua vez, redirecionava para uma página onde a vítima era orientada a digitar a sua senha na expectativa de trocá-la.

Não está claro quantos dos mais de 200 alvos acreditaram na legitimidade da mensagem, mas Satter foi um deles. Alguns dos documentos do jornalista obtidos no ataque foram compartilhados na internet por indivíduos favoráveis ao governo russo.

A preocupação agora recai sobre o Google. A companhia afirma que já está ciente do problema e que vem tomando providências, como exibir avisos (similares a este) informando que determinados links para o AMP podem não ser seguros.

Mas não é suficiente. Para Nicholas Weaver, especialista em computação da Universidade da Califórnia, o AMP tem uma falha estrutural que precisa ser remediada de alguma forma.

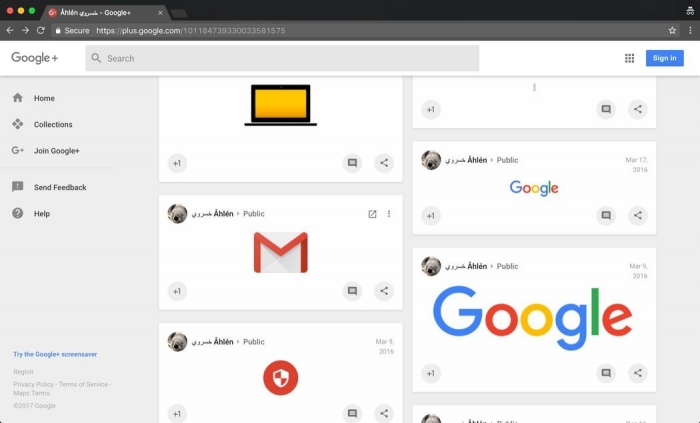

Para piorar, essa não é única dor de cabeça para o Google. O Citizen Lab aponta que ataque de phishing tem ligação com os hackers do Fancy Bear. O grupo também criou uma página no Google+ com imagens e mensagens de páginas de segurança do Gmail.

Ainda não se sabe se essa página foi usada, mas, pelo simples fato de ela estar dentro de um endereço legítimo do Google, o risco de alguém clicar em links maliciosos existentes ali é grande.

Com informações: Motherboard, Ars Technica

Hackers usam Google AMP para invadir contas do Gmail

Nenhum comentário: